Один в поле не воин: чем плох для бизнеса моновендорный подход к кибербезопасности

Две стороны одной медали

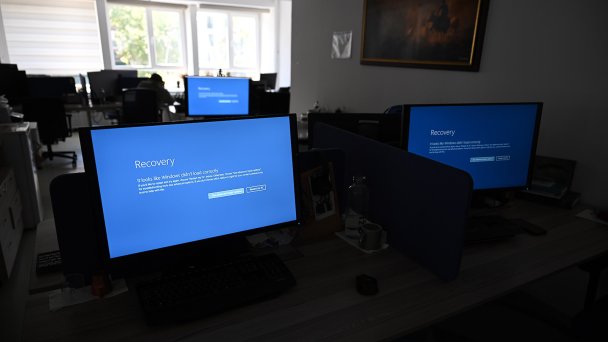

Беспрецедентный по масштабу сбой в системах Microsoft возник после некорректного обновления инструмента безопасности CrowdStrike Falcon, установленного на компьютерах под управлением Windows. По оценке компании, сбой затронул менее 1% узлов, но это 8,5 млн устройств по всему миру. К числу наиболее пострадавших отраслей относят здравоохранение, банковский сектор и авиацию. Под удар также попали экстренные службы, операторы связи, торговые онлайн-площадки, ретейл, сети питания и телекомпании. Например, в Японии корпорации McDonald's пришлось закрыть около 30% ресторанов из-за сбоя в работе кассовых аппаратов. В Великобритании телеканал Sky News вынужден был остановить прямой эфир на фоне проблем в работе Microsoft.

Инцидент демонстрирует один из главных минусов моновендорного подхода: отказываясь от запасного решения и плана Б, компания рискует очутиться в эпицентре коллапса, если в продукте разработчика произойдет серьезный сбой. Кроме того, используя решения одного вендора, организация сужает компетенцию сотрудников, лишая их возможности научиться работать с другими платформами, что может сделать штат узкопрофильным.

С другой стороны, покупая продукты у одного вендора, бизнес может построить инфраструктуру с полностью совместимыми решениями, которые будут обсуживаться в рамках единого окна. Еще такой подход позволяет сэкономить на обучении специалистов, развертывании и администрировании ПО. Но стоит ли ради этих плюсов делать ставку на одного разработчика? Можно рискнуть, чтобы в итоге выпить шампанского, если на него хватит денег после починки поломок и выплаты компенсаций.

Диверсификация рисков или план Б

Сбой в Microsoft говорит о том, что пора по-новому посмотреть на обеспечение работоспособности бизнеса и его устойчивости к IT-кризисам. В описанном случае часть компаний понесли серьезный ущерб, потому что использовали только одну облачную вычислительную платформу или же защищали все узлы с помощью одного ПО CrowdStrike.

С точки зрения кибербезопасности, чтобы избежать негативных последствий подобного масштаба, стоит диверсифицировать риски. Но делать это нужно вдумчиво — с учетом ценности, которую представляют конкретные IT-активы для бизнеса. Правильнее будет начать с определения недопустимых для компании событий — последствий, которые могут возникнуть в результате действий киберпреступников и сделать невозможным достижение операционных и стратегических целей организации. Это задача для руководителей компании, которые глубоко погружены в бизнес-процессы. После того, как перечень недопустимых событий будет составлен, нужно подключить технических экспертов. Они построят цепочки возможных атак и выделят те IT-активы, которые могут быть задействованы в них. Именно эти компоненты следует защитить в первую очередь.

При обеспечении безопасности критически важных систем необходимо быть проактивным, чтобы успеть бросить себе спасательный круг в нештатной ситуации. Так, готовый план реагирования на инциденты, который включает в себя варианты переноса рабочей нагрузки, поможет избежать простоя. Чтобы снизить вероятность сбоя, к критически важным бизнес-процессам стоит подключить хотя бы два работающих решения. Нелишним будет пересмотреть процедуры обновления ПО и, например, загружать новые версии поэтапно, начиная с менее значимых IT-активов. Важно выстроить непрерывный процесс мониторинга инфраструктуры на предмет кибератак, который не будет поставлен на стоп, даже если сбой произойдет. Ведь злоумышленники сразу подхватывают яркие инфоповоды: в случае с Microsoft они начали отправлять жертвам фишинговые письма с вредоносным кодом и ссылками на поддельные сайты.

Кроме того, практика определения недопустимых событий может применяться к бизнесу в целом и к его стратегии оптимизации IT-инфраструктуры, например, в части миграции в «облако». Согласно исследованию Selectel, уже около 80% компаний привлекают облачных провайдеров для решения инфраструктурных задач. При этом больше половины респондентов (55%) используют гибридную модель, совмещая услуги провайдера и собственные серверы. Стоит отметить, что 23% организаций работают с несколькими облачными провайдерами, стремясь исключить зависимость от одного разработчика.

EDR-система — каприз или необходимость?

Платформа CrowdStrike Falcon, установленная на устройствах крупнейших игроков рынка, пострадавших от сбоя, относится к системам класса EDR (Endpoint Detection and Response). Подобные решения защищают от кибератак конечные точки — компьютеры, серверы, сетевое оборудование и другие устройства, которые подключаются к корпоративной сети.

Неудивительно, что системы защиты конечных устройств столь популярны у корпораций — финансовых организаций, авиакомпаний, предприятий из сферы розничной торговли, которые широко используют данные клиентов и тем самым привлекают киберпреступные группировки. Например, число атак на финансовые организации растет год от года: в 2023-м эксперты Positive Technologies зафиксировали вдвое больше инцидентов, чем в 2022-м. В качестве метода нападения на компании злоумышленники чаще всего используют вредоносное ПО, которое может выполнить сразу несколько функций и нанести жертве значительный ущерб: зашифровать или удалить важную информацию, украсть учетные данные и даже остановить работу предприятия.

По нашим наблюдениям, по мере развития техник кибератак все больше организаций начинают осознавать необходимость защиты IT-инфраструктуры с использованием эшелонированного комплексного подхода и современных технологий. Что касается российского рынка, 73% компаний считают обнаружение и предотвращение целевых атак наиболее важной задачей при обеспечении безопасности конечных устройств. Причем, по мнению 76% организаций, наилучший результат в решении этой задачи принесет сочетание нескольких продуктов для ИБ. Высокий спрос на системы защиты конечных устройств подтверждается ростом рыночной доли таких решений: по данным ЦСР, сегмент увеличился почти на 6 процентных пунктов по сравнению с предыдущим годом и достиг 18,8%.

Таким образом, тенденции и последние события в индустрии ИБ подчеркивают, что защита конечных устройств корпоративных пользователей стала обязательной мерой для бизнеса. Организации в секторе критической информационной инфраструктуры взяли это за правило.

Мнение редакции может не совпадать с точкой зрения автора